如何在海量眾多的感知設(shè)備上實(shí)施安全有效的防護(hù)措施����,白盒密碼技術(shù)崛起并受到越來(lái)越多的關(guān)注��。白盒密碼技術(shù)顛覆了傳統(tǒng)密碼學(xué)對(duì)攻擊者能力的諸多限制�����, 更加符合實(shí)際生活中的安全威脅。

2016-04-27 17:00:23 2520

2520 ���。與其他攻擊方式相比����,CSRF 攻擊不需要獲取用戶的敏感信息(如用戶名和密碼)��,而是利用了用戶和網(wǎng)站之間的信任關(guān)系,使得攻擊者可以在用戶不知情的情況下執(zhí)行未經(jīng)授權(quán)的操作�,從而導(dǎo)致嚴(yán)重的后果���。

2024-01-02 10:12:29 4276

4276

;/span>將受害者的機(jī)密信息泄露給攻擊者����。注:幽靈攻擊有很多變體��,比如 Spectre Variant 1/2/3/3a/4、L1TF, Foreshadow (SGX)��、MSBDS

2022-09-14 09:48:29

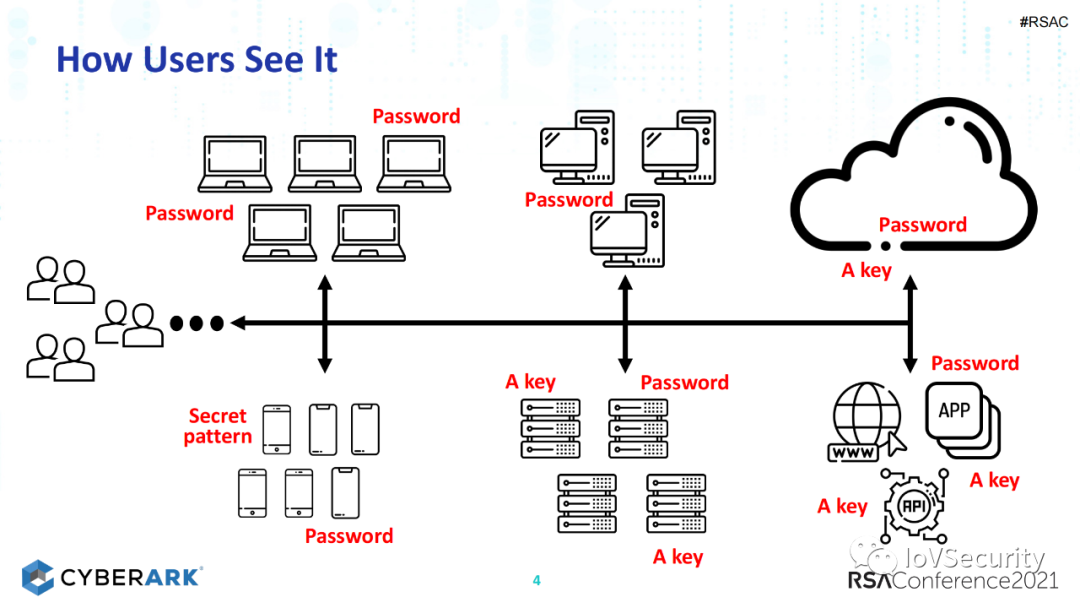

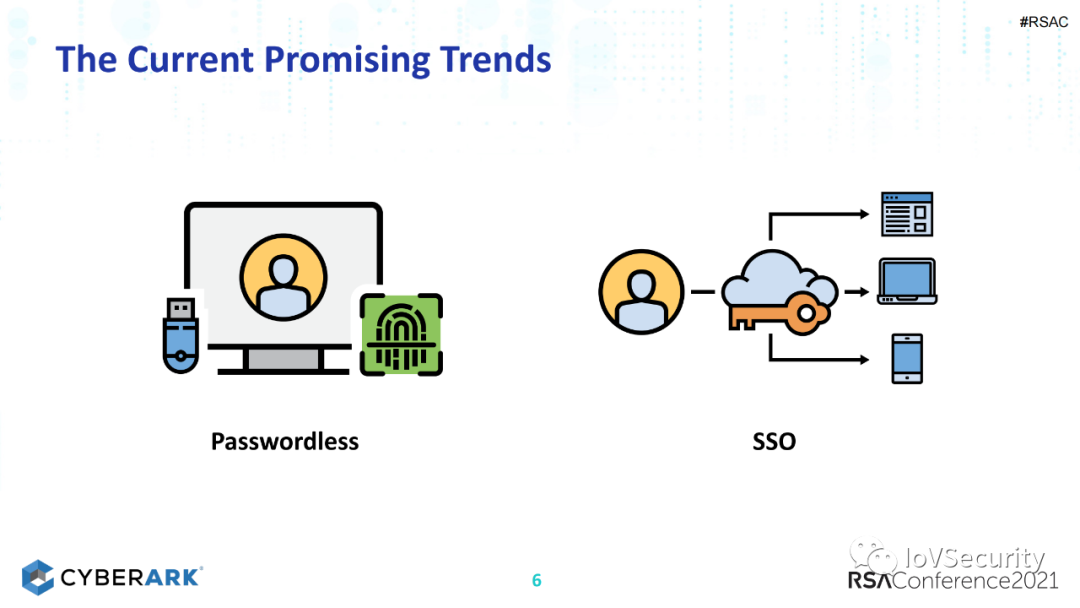

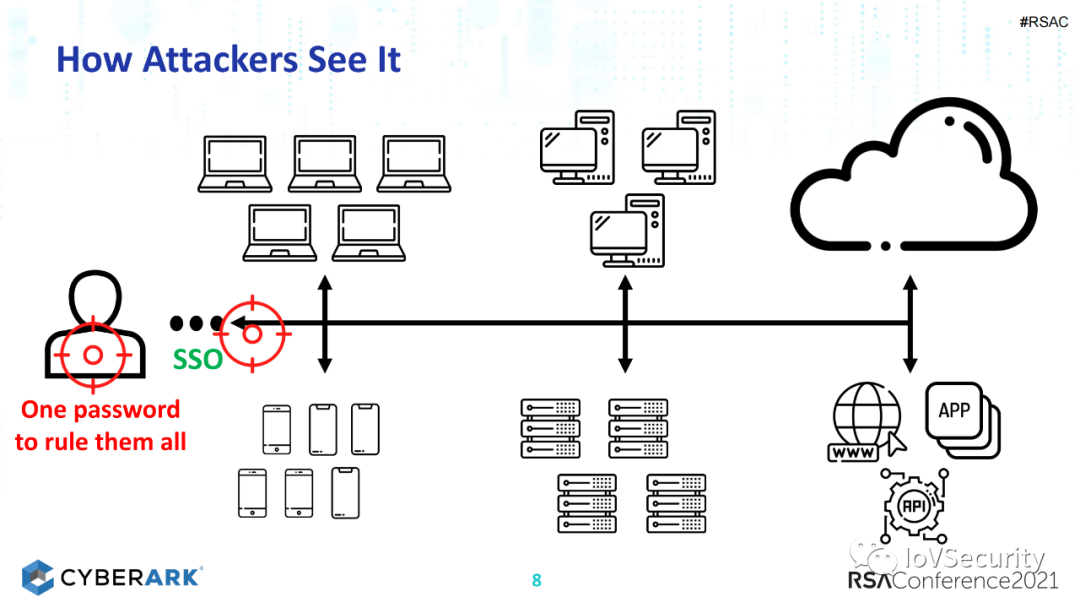

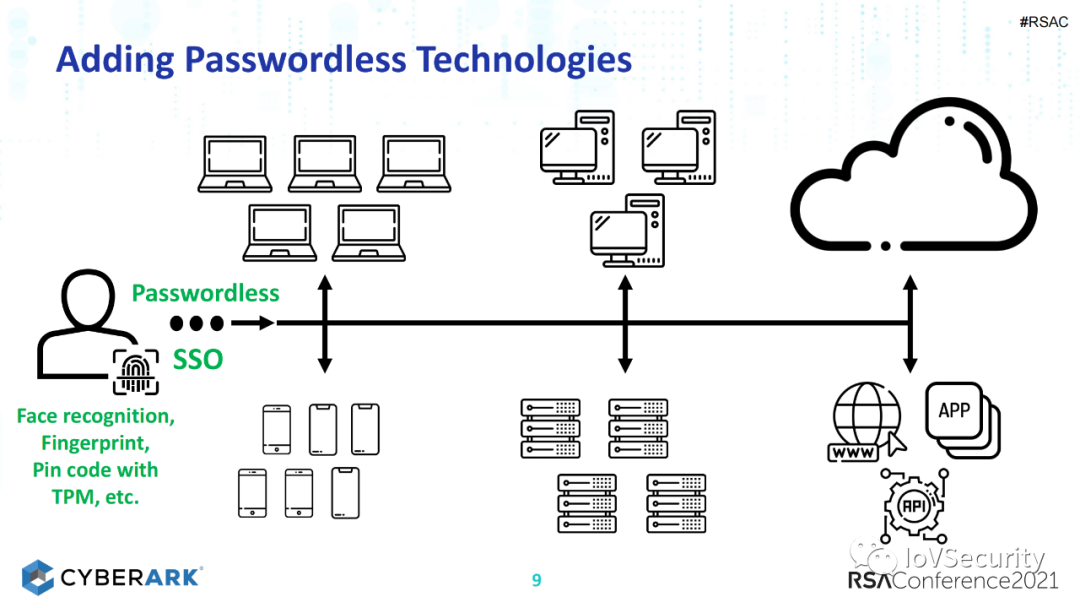

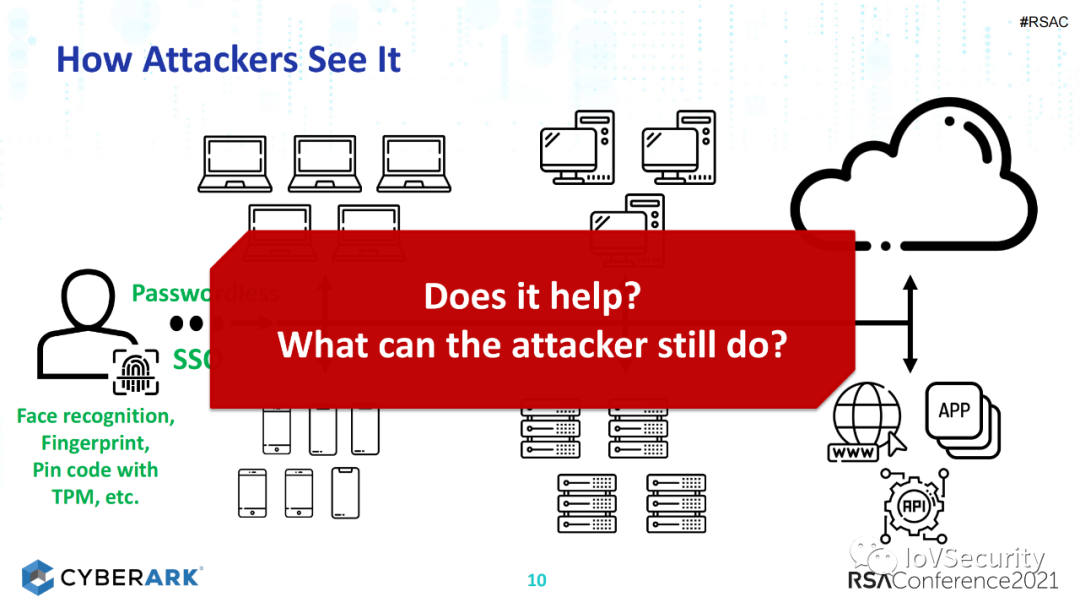

可悲而簡(jiǎn)單的事實(shí)是���,密碼泄露正變得像人們闖紅燈一樣普遍。密碼機(jī)制已經(jīng)過(guò)時(shí),大約一半的 IT 決策者認(rèn)為他們使用的應(yīng)用程序中缺乏無(wú)密碼設(shè)計(jì)是主要原因���。而無(wú)密碼技術(shù)中的 密碼鑰匙Passkey 可以通過(guò)

2023-05-28 08:37:47

了解CC攻擊的原理及如果發(fā)現(xiàn)CC攻擊和對(duì)其的防范措施�。 1�����、攻擊原理 CC攻擊的原理就是攻擊者控制某些主機(jī)不停地發(fā)大量數(shù)據(jù)包給對(duì)方服務(wù)器造成服務(wù)器資源耗盡�,一直到宕機(jī)崩潰����。CC主要是用來(lái)攻擊頁(yè)面

2013-09-10 15:59:44

�����,來(lái)保護(hù)Secure區(qū)域中的資源。

在針對(duì)TrustZone?技術(shù)的攻擊中�,攻擊者會(huì)企圖透過(guò)讓SAU的設(shè)置無(wú)效化�,來(lái)瓦解這樣的隔離保護(hù)機(jī)制�,此攻擊主要是在系統(tǒng)程序配置SAU屬性時(shí)進(jìn)行Voltage

2023-08-25 08:23:41

信息安全��,除了仰賴(lài)密碼學(xué)算法�,也架構(gòu)在機(jī)器本身的防護(hù)上,但一般系統(tǒng)芯片在運(yùn)行時(shí)���,仍會(huì)不經(jīng)意地透過(guò)一些物理特性泄露訊息���,這些訊息會(huì)透過(guò)電壓�、電流���、電磁波等物理現(xiàn)象傳播到系統(tǒng)芯片外,攻擊者便可以藉由分析

2022-03-01 14:19:26

���。這個(gè)方法是利用選定的隨機(jī)數(shù)與輸入數(shù)據(jù)混合來(lái)防止破解者知道輸入數(shù)據(jù)的數(shù)學(xué)運(yùn)算法則�。時(shí)序攻擊可用在安全保護(hù)是基于密碼的微控制器��,或使用確定數(shù)字的卡或密碼來(lái)進(jìn)行訪問(wèn)控制的系統(tǒng)�����,如達(dá)拉斯的iButton產(chǎn)品

2017-12-21 18:12:52

靜態(tài)頁(yè)面由于動(dòng)態(tài)頁(yè)面打開(kāi)速度慢���,需要頻繁從數(shù)據(jù)庫(kù)中調(diào)用大量數(shù)據(jù)�,對(duì)于cc攻擊者來(lái)說(shuō)���,甚至只需要幾臺(tái)肉雞就可以把網(wǎng)站資源全部消耗��,因此動(dòng)態(tài)頁(yè)面很容易受到cc攻擊����。正常情況靜態(tài)頁(yè)面只有幾十kb,而動(dòng)態(tài)

2022-01-22 09:48:20

地�,如果某個(gè)IP在規(guī)定的超時(shí)時(shí)間內(nèi)并沒(méi)有發(fā)起針對(duì)該cname域名的請(qǐng)求���,則該IP將被判定為攻擊者2���、TC重傳利用DNS的特性���,在DNS請(qǐng)求client遇到DNS應(yīng)答flag字段中TC標(biāo)記為1時(shí)必然會(huì)

2019-10-16 15:28:36

特洛伊木馬 特洛伊木馬(簡(jiǎn)稱(chēng)木馬)是一種C/S結(jié)構(gòu)的網(wǎng)絡(luò)應(yīng)用程序�,木馬程序一般由服務(wù)器端程序和控制器端程序組成�?���!爸辛四抉R”就是指目標(biāo)主機(jī)中被安裝了木馬的服務(wù)器端程序��。若主機(jī)“中了木馬”,則攻擊者就可以

2011-02-26 16:56:29

攻擊者借助專(zhuān)用設(shè)備或者自制設(shè)備���,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷,通過(guò)多種技術(shù)手段��,就可以從芯片中提取關(guān)鍵信息����,獲取單片機(jī)內(nèi)程序���。因此�,作為電子產(chǎn)品的設(shè)計(jì)工程師非常有必要了解當(dāng)前單片機(jī)攻擊的最新技術(shù)

2011-12-16 11:19:22

正確響應(yīng)的重要前提��。然而由于攻擊者會(huì)使用地址欺騙等技術(shù)來(lái)隱藏自己的真實(shí)位置,且報(bào)文在網(wǎng)上傳輸所經(jīng)過(guò)的路由器通常只關(guān)注報(bào)文的目的地址而忽略其源地址�����,因而隱藏了攻擊源的攻擊者很難被發(fā)現(xiàn)��。作為當(dāng)前具有研究

2009-06-14 00:15:42

:使用軟加密,因?yàn)槭窃谟脩舻脑O(shè)備內(nèi)部進(jìn)行��,容易給攻擊者采用分析程序進(jìn)行跟蹤�、反編譯等手段進(jìn)行攻擊 2 邏輯芯片加密:如圖1�,憑借認(rèn)證過(guò)程的成功與否��,來(lái)決定是否可以正常執(zhí)行下面的程序,如攻擊者通過(guò)分析設(shè)備

2015-03-12 14:37:50

內(nèi)的程序���,這就是所謂單片機(jī)加密或者說(shuō)鎖定功能�。事實(shí)上��,這樣的保護(hù)措施很脆弱���,很容易被破解��。單片機(jī)攻擊者借助專(zhuān)用設(shè)備或者自制設(shè)備�����,利用單片機(jī)芯片設(shè)計(jì)上的漏洞或軟件缺陷����,通過(guò)多種技術(shù)手段,就可以從芯片中提取關(guān)鍵信息��,獲取單片機(jī)內(nèi)程序�?���! 纹瑱C(jī)攻擊技術(shù)解析 目前�,攻擊單片機(jī)主要有四種技術(shù)�����,分別是:

2021-12-13 07:28:51

帶有加密鎖定位或者加密字節(jié)�,以保護(hù)片內(nèi)程序���。如果在編程時(shí)加密鎖定位被使能(鎖定)����,就無(wú)法用普通編程器直接讀取單片機(jī)內(nèi)的程序,這就叫單片機(jī)加密����。單片機(jī)攻擊者借助專(zhuān)用設(shè)備或者自制設(shè)備���,利用單片機(jī)芯片設(shè)計(jì)上

2018-10-10 16:45:16

0 引言隨著可編程技術(shù)的不斷發(fā)展���,F(xiàn)PGA已經(jīng)成為各類(lèi)商業(yè)系統(tǒng)的重要組成部分����。然而����,由于配置文件(比特流)必須存儲(chǔ)在FPGA外部,通過(guò)竊取外部存儲(chǔ)器后����,攻擊者可直接盜版生產(chǎn)��,還可通過(guò)FPGA逆向工程

2017-05-15 14:42:20

成本的開(kāi)銷(xiāo)緣故���,若通過(guò)適當(dāng)?shù)姆椒ㄔ鰪?qiáng)了抵御DOS 的能力�����,也就意味著加大了攻擊者的攻擊成本,那么絕大多數(shù)的攻擊者將無(wú)法繼續(xù)下去而放棄���,也就相當(dāng)于成功的抵御了DOS攻擊。1����、采用高性能的網(wǎng)絡(luò)設(shè)備引首先要保證

2019-01-08 21:17:56

����。在IPv6下����,攻擊者可以很廉價(jià)的獲取1W個(gè)IP�����,每個(gè)IP每秒發(fā)起1次請(qǐng)求,這個(gè)網(wǎng)站就會(huì)不堪重負(fù)��。所以�,在IPv6下應(yīng)用層的DDoS攻擊防御����,更高級(jí)的人機(jī)識(shí)別技術(shù)��、人機(jī)對(duì)抗技術(shù)將成為主流���。目前阿里云已在

2018-11-28 15:07:29

攻擊著可能從最簡(jiǎn)單的操作開(kāi)始�,假如密鑰存儲(chǔ)在外部存儲(chǔ)器����,攻擊者只需簡(jiǎn)單地訪問(wèn)地址和數(shù)據(jù)總線竊取密鑰�����。即使密鑰沒(méi)有連續(xù)存放在存儲(chǔ)器內(nèi),攻擊者仍然可以**外部代碼����,確定哪個(gè)存儲(chǔ)器包含有密碼�。引導(dǎo)

2011-08-11 14:27:27

加密安全嗎?攻擊者通過(guò)什么途徑得到ATM的密鑰呢��?嵌入式系統(tǒng)有哪些防攻擊的措施呢���?

2021-04-22 07:27:16

在數(shù)字簽名中,由于簽名因子或整個(gè)簽名方案設(shè)計(jì)的不合理,使得攻擊者很容易通過(guò)將簽名驗(yàn)證等式進(jìn)行變形,將其轉(zhuǎn)換成一個(gè)同底的等式,并通過(guò)指數(shù)的相等偽造出簽名數(shù)據(jù)���。針對(duì)此問(wèn)題,提出同底構(gòu)造攻擊的概念,并

2010-05-06 09:04:21

有沒(méi)有關(guān)于STM32之基于野火霸道和指南者資料分享����?

2021-10-13 07:20:05

將乘客置于危險(xiǎn)境地。將汽車(chē)連接到廣域網(wǎng)是引入老練攻擊者的元兇����。一個(gè)缺陷就可能讓遠(yuǎn)程攻擊者威脅到一長(zhǎng)串挨著行駛的車(chē)隊(duì)�。研究人員并沒(méi)有告訴我們能為當(dāng)今的嵌入式汽車(chē)安全做些什么�����。但正如后面我們要討論到的那樣��,我們必須對(duì)汽車(chē)技術(shù)做出實(shí)質(zhì)性的改革�,以更好地隔離網(wǎng)絡(luò)子系統(tǒng)和生死攸關(guān)的安全功能����。

2019-05-16 10:44:58

本文對(duì)SSN進(jìn)行了系統(tǒng)性介紹�,著重介紹由FPGA輸出緩沖導(dǎo)致的SSN。這種噪聲一般被稱(chēng)作同步開(kāi)關(guān)輸出噪聲(SSO)�,與輸入緩沖導(dǎo)致的SSN不同�����。本文介紹了系統(tǒng)級(jí)SSO的成因,并提出了一種分層的系統(tǒng)級(jí)

2021-04-29 06:25:53

嵌入式系統(tǒng)設(shè)計(jì)師學(xué)習(xí)筆記二十一:網(wǎng)絡(luò)安全基礎(chǔ)①——網(wǎng)絡(luò)攻擊網(wǎng)絡(luò)攻擊分為兩種:被動(dòng)攻擊和主動(dòng)攻擊被動(dòng)攻擊:指攻擊者從網(wǎng)絡(luò)上竊聽(tīng)他人的通信內(nèi)容�。通常把這類(lèi)攻擊成為截獲�。典型的被動(dòng)攻擊手段:流量分析:通過(guò)

2021-12-23 07:00:40

使用非對(duì)稱(chēng)密鑰的標(biāo)簽其中,普通標(biāo)簽不做任何加密操作����,很容易進(jìn)行偽造����。但普通標(biāo)簽卻廣泛應(yīng)用在物流管理和旅游業(yè)中����,攻擊者可以輕易將信息寫(xiě)入一張空白的RFID標(biāo)簽中或者修改一張現(xiàn)有的標(biāo)簽����,以獲取使用RFID標(biāo)簽

2019-07-01 04:20:28

有關(guān)����,但是���,我們應(yīng)該注意到�����,還存在另一個(gè)很少被關(guān)注的方面——芯片技術(shù)本身。 用于諸如電子身份識(shí)別卡或護(hù)照等非接觸式應(yīng)用的半導(dǎo)體芯片���,其設(shè)計(jì)必須能夠保護(hù)所存儲(chǔ)的數(shù)據(jù)不會(huì)遭到非法的纂改����。攻擊者通過(guò)操縱芯片

2018-12-05 09:54:21

DDoS保護(hù)的網(wǎng)站目前的總體運(yùn)營(yíng)狀況�,包括有效請(qǐng)求狀況��、流量、趨勢(shì)以及被CC攻擊的流量����、峰值���、攻擊者分布等����。[/tr][tr=transparent]OS訪問(wèn)中心

2018-07-11 15:16:31

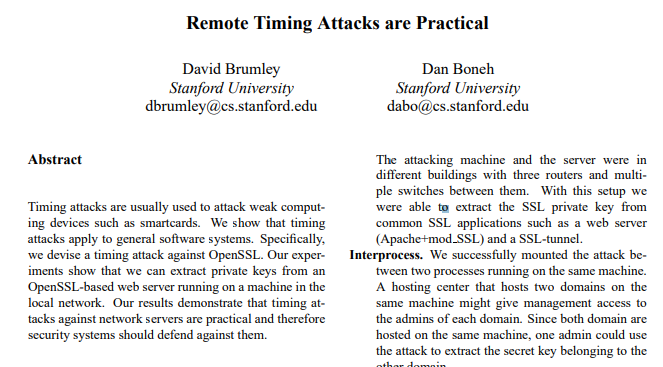

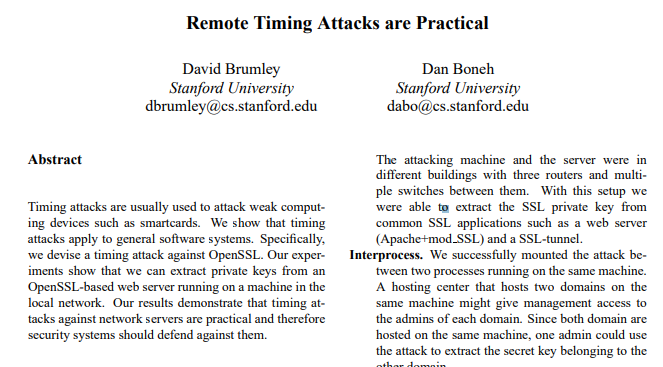

定時(shí)攻擊是指攻擊者試圖通過(guò)分析執(zhí)行加密算法所需要的時(shí)間��,從而對(duì)加密系統(tǒng)進(jìn)行的破解攻擊。本文從定時(shí)攻擊的概念及原理出發(fā)�,繼而以模冪運(yùn)算作為加密算法為例��,模擬了對(duì)

2009-08-13 14:27:16 12

12 該文根據(jù)CLEFIA 密碼的結(jié)構(gòu)特性��,得到了Square 攻擊的新的8 輪區(qū)分器�����,并指出了設(shè)計(jì)者提出的錯(cuò)誤8 輪區(qū)分器�����。利用新的8 輪區(qū)分器對(duì)CLEFIA 密碼進(jìn)行了10 到12 輪的Square 攻擊����,攻擊結(jié)果

2009-11-09 11:53:58 3

3 KeeLoq 密碼是由Willem Smit 設(shè)計(jì)的分組密碼算法�,廣泛應(yīng)用于汽車(chē)的無(wú)線門(mén)鎖裝置���。Courtois 等人在2007 年提出了破譯KeeLoq 的4 種滑動(dòng)-代數(shù)攻擊方法����,其中第4 種滑動(dòng)-代數(shù)攻擊方法的計(jì)算

2009-11-19 16:11:49 46

46 為了對(duì)RSA 密碼芯片的DPA 攻擊進(jìn)行深入研究�,介紹采用相應(yīng)攻擊算法對(duì)AT89C52 單片機(jī)上加密程序進(jìn)行攻擊的過(guò)程����,設(shè)計(jì)并搭建了功耗分析測(cè)試平臺(tái)�����。利用該平臺(tái)����,對(duì)單片機(jī)實(shí)現(xiàn)的8 位模擬

2011-05-12 16:40:00 22

22 針對(duì) 網(wǎng)絡(luò)安全 的評(píng)估問(wèn)題,提出了基于攻擊者角度的評(píng)估模型,并以此為依據(jù)建立評(píng)估指標(biāo)體系����。在此基礎(chǔ)上,借助AHP灰色理論對(duì)網(wǎng)絡(luò)的安全屬性在網(wǎng)絡(luò)攻擊過(guò)程中遭受的破壞程度進(jìn)

2011-07-13 11:08:25 21

21 隨著攻擊者與攻擊計(jì)劃變得日益縝密和成熟����,加上消費(fèi)者越來(lái)越能接納新的技術(shù),在推動(dòng)物聯(lián)網(wǎng)擴(kuò)展的同時(shí)�,也提高了接收物聯(lián)網(wǎng)邊緣節(jié)點(diǎn)“誘餌”的機(jī)率�。如何做好準(zhǔn)備以防范新的釣魚(yú)詐騙攻擊����?

2017-11-24 17:31:01 994

994 提出一種能對(duì)安全協(xié)議進(jìn)行分析的自動(dòng)化驗(yàn)證機(jī)制���。提出需求的概念,認(rèn)為需求是攻擊者未知但又對(duì)攻擊者合成目標(biāo)項(xiàng)至關(guān)重要的知識(shí)集合�����,并建立了以需求為中心的攻擊者模型����;設(shè)計(jì)一種以攻擊者為中心的狀態(tài)搜索方式

2018-01-09 11:05:13 0

0 密碼是信息安全的基礎(chǔ)�,傳統(tǒng)的密碼分析方法從密碼算法理論上設(shè)計(jì)安全性分析密碼�����。但是��,該設(shè)計(jì)的安全性不等價(jià)于實(shí)踐中的實(shí)現(xiàn)安全性��?;谶@種思想���,提出了計(jì)時(shí)攻擊��,該攻擊從工程方面對(duì)密碼設(shè)備實(shí)施攻擊���。這類(lèi)利用

2018-01-30 11:37:34 0

0 對(duì)DDoS世界來(lái)說(shuō)���,勒索并不陌生,而攻擊者利用它的方式一直都很有意思���。Memcached已成為DDoS世界中的新成員和攻擊者的新寵����,頻頻對(duì)各行各業(yè)發(fā)起各種規(guī)模的攻擊��。

2018-03-06 14:24:01 1858

1858

以色列網(wǎng)絡(luò)安全公司 CTS Labs(以下簡(jiǎn)稱(chēng)CTS) 3月13日披露�����,AMD EPYC 和 Ryzen 處理器中存在13個(gè)漏洞,并其嚴(yán)重程度不亞于“熔斷”和“幽靈”漏洞�����。這些漏洞允許攻擊者向 AMD 芯片注入惡意代碼,完全控制 AMD 處理器���,竊取憑證,安裝惡意軟件讀取并寫(xiě)入受保護(hù)的內(nèi)存

2018-03-16 09:53:55 6303

6303 最近安全人員發(fā)現(xiàn)了一個(gè)Windows Defender漏洞�����,這個(gè)漏洞是一個(gè)遠(yuǎn)程代碼執(zhí)行漏洞,通過(guò)追溯微軟自己使用的開(kāi)源歸檔工具發(fā)現(xiàn)的����。攻擊者可以利用這個(gè)漏洞在計(jì)算機(jī)上執(zhí)行遠(yuǎn)程代碼操作�,甚至可以自己執(zhí)行下載文件的操作�����。

2018-06-07 01:27:00 1314

1314 反射放大攻擊采用可能合法的第三方組件向目標(biāo)發(fā)送攻擊流量����,以此隱藏攻擊者的身份�����。攻擊者將數(shù)據(jù)包發(fā)送給反射器服務(wù)器�,并將源 IP 地址設(shè)為目標(biāo)用戶 IP�。這樣間接地使目標(biāo)淹沒(méi)于響應(yīng)數(shù)據(jù)包���,從而耗盡目標(biāo)的可用資源。

2018-04-12 15:35:34 7500

7500

人們一般認(rèn)為這種攻擊方式需要社會(huì)工程的參與���,因?yàn)?iPhone 機(jī)主至少需要點(diǎn)擊 iPhone 設(shè)備上的彈窗以同意與攻擊者的設(shè)備進(jìn)行配對(duì)�。但這并不難實(shí)現(xiàn),用戶經(jīng)常會(huì)在匆忙中連接陌生人的筆記本為手機(jī)臨時(shí)充電�����,而沒(méi)有在意與陌生人進(jìn)行配對(duì)���。

2018-04-21 10:29:25 5254

5254 Imperva 表示已發(fā)現(xiàn)了至少兩起采用該技術(shù)的 DDoS 攻擊�,并且也通過(guò)其內(nèi)部 開(kāi)發(fā)出的 POC 腳本成功進(jìn)行了測(cè)試�����。該 PoC 代碼通過(guò)搜索暴露其 rootDesc.xml 文件的路由器(其中包含端口映射配置)��,添加了隱藏源端口的自定義端口映射規(guī)則���,隨后發(fā)起了 DDoS 放大攻擊���。

2018-05-21 14:21:29 6548

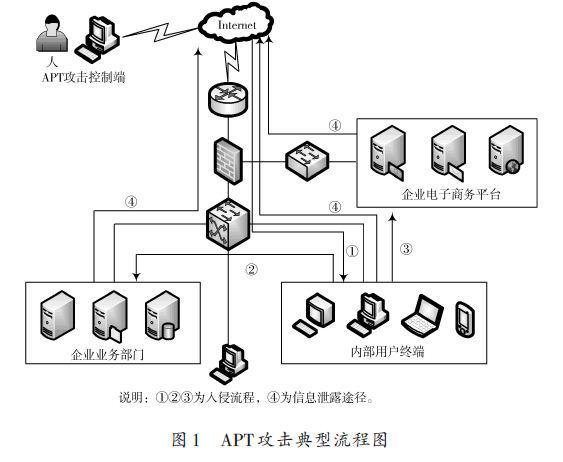

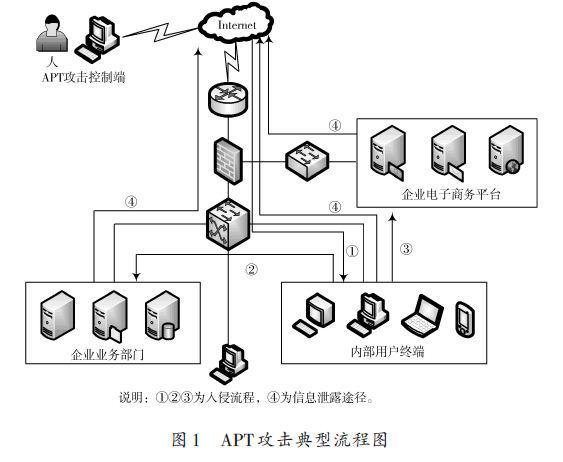

6548 潛心準(zhǔn)備��,熟悉被攻擊者應(yīng)用程序和業(yè)務(wù)流程的安全隱患��,定位關(guān)鍵信息的存儲(chǔ)方式與通信方式,使整個(gè)攻擊形成有目的、有組織����、有預(yù)謀的攻擊行為�。因此傳統(tǒng)的入侵檢測(cè)技術(shù)難以應(yīng)對(duì)��。

2018-11-19 07:55:00 13204

13204

排斥攻擊者�。 沈昌祥說(shuō)�����,IT系統(tǒng)不可能窮盡所有邏輯組合,必定存在邏輯不全的缺陷��。因此�,利用缺陷挖掘漏洞進(jìn)行攻擊�,是網(wǎng)絡(luò)安全永遠(yuǎn)的命題����。時(shí)至今日�����,防火墻�����、病毒查殺����、入侵檢測(cè)的傳統(tǒng)老三樣已經(jīng)過(guò)時(shí)�����,容易被攻擊者利用�����,找漏洞

2018-09-19 03:30:00 6300

6300 傳統(tǒng)計(jì)算機(jī)術(shù)語(yǔ)中����,重放攻擊(Replay Attacks)又稱(chēng)重播攻擊、回放攻擊�����,是指攻擊者發(fā)送一個(gè)目的主機(jī)已接收過(guò)的數(shù)據(jù)包�,來(lái)達(dá)到欺騙系統(tǒng)的目的��。重放攻擊在任何網(wǎng)絡(luò)通過(guò)程中都可能發(fā)生����,是計(jì)算機(jī)世界黑客常用的攻擊方式之一��。

2018-09-30 14:42:37 2768

2768 網(wǎng)絡(luò)嗅探攻擊中���,攻擊者從網(wǎng)絡(luò)節(jié)點(diǎn)或鏈路捕獲和分析網(wǎng)絡(luò)通信數(shù)據(jù)�、監(jiān)視網(wǎng)絡(luò)狀態(tài)��、竊取用戶名和密碼等敏感信息。在攻擊發(fā)生時(shí),攻擊者通常處于靜默狀態(tài)��,傳統(tǒng)的網(wǎng)絡(luò)防護(hù)手段如防火墻����、入侵檢測(cè)系統(tǒng)(IDS)或入侵

2018-11-20 16:31:40 9

9 加密貨幣錢(qián)包Electrum因新型釣魚(yú)攻擊已經(jīng)損失近250個(gè)比特幣(約91.4萬(wàn)美元)���。Electrum已經(jīng)確認(rèn)了這一攻擊的真實(shí)性。攻擊者通過(guò)創(chuàng)建一個(gè)虛假的錢(qián)包來(lái)誘導(dǎo)用戶提供密碼信息�。

2018-12-29 11:27:28 1742

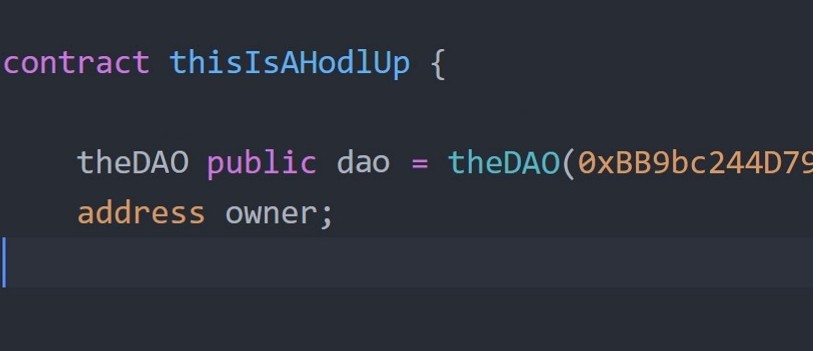

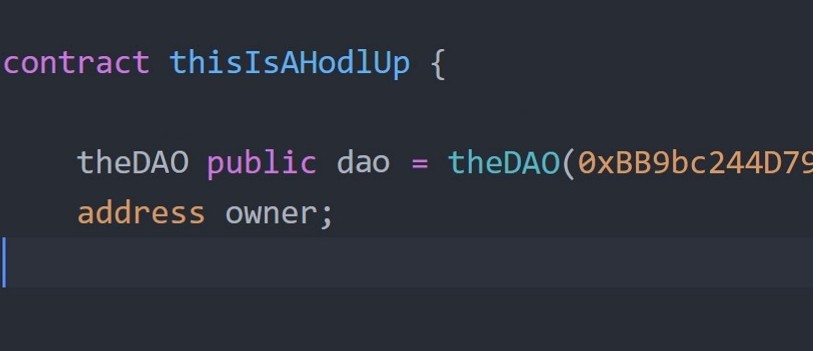

1742 當(dāng)攻擊者通過(guò)遞歸調(diào)用目標(biāo)的退出函功能從目標(biāo)中抽走資金時(shí)�,就會(huì)發(fā)生重發(fā)式攻擊,DAO就是這種情況。當(dāng)合約在發(fā)送資金前未能更新其狀態(tài)(用戶余額)時(shí)�,攻擊者可以連續(xù)調(diào)用撤回功能來(lái)耗盡合約的資金。只要攻擊者接收到以太幣,攻擊者的合約就會(huì)自動(dòng)調(diào)用它的撤回功能����,該功能將會(huì)被寫(xiě)入以再次調(diào)用撤回的算法中。

2019-03-07 11:36:03 927

927

DDoS��,分布式拒絕服務(wù)攻擊���,是一種從未缺席的網(wǎng)絡(luò)攻擊�����。在新技術(shù)快速發(fā)展的背景下�,DDoS和挖礦活動(dòng)高居攻擊者選擇榜首,攻擊手段有效性和獲利便利性是DDoS攻擊經(jīng)久不衰的主要原因。

2019-04-19 16:28:32 5436

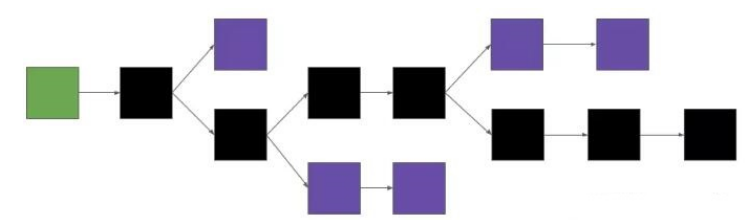

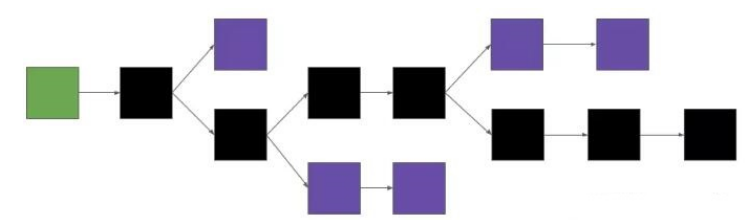

5436 簡(jiǎn)而言之���,長(zhǎng)程攻擊就是攻擊者創(chuàng)建了一條從創(chuàng)世區(qū)塊開(kāi)始的長(zhǎng)區(qū)塊鏈分支����,并試圖替換掉當(dāng)前的合法主鏈����。該分支上可能存有和主鏈不同的交易和區(qū)塊���,所以這種攻擊又被稱(chēng) 替換歷史攻擊或歷史覆寫(xiě)攻擊。

2019-05-08 10:54:53 4181

4181

5月18日,歐洲聯(lián)盟17日針對(duì)網(wǎng)絡(luò)攻擊發(fā)起者施行制裁。

2019-05-21 16:36:59 3117

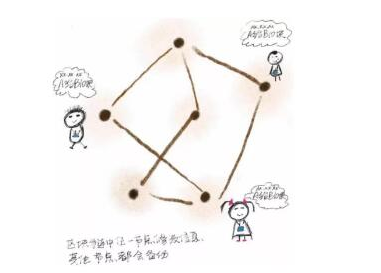

3117 日蝕攻擊( Eclipse Attack )是面向?qū)Φ龋?P2P )網(wǎng)絡(luò)的一種攻擊類(lèi)型,攻擊者通過(guò)攻擊手段使得受害者不能從網(wǎng)絡(luò)中的其它部分接收正確的信息��,而只能接收由攻擊者操縱的信息����,從而控制特定節(jié)點(diǎn)對(duì)信息的訪問(wèn)�����。

2019-08-26 10:43:08 2754

2754

安全公司趨勢(shì)科技的最新研究表明��,在普通家庭中發(fā)現(xiàn)一些設(shè)備比其他設(shè)備更容易受到網(wǎng)絡(luò)攻擊,而且攻擊者有很多方法制造混亂��。

2019-09-03 14:17:30 632

632 雖然區(qū)塊鏈和智能合約技術(shù)每天都在革新����,但是風(fēng)險(xiǎn)依然很高�����。攻擊者從沒(méi)有放棄去尋找機(jī)會(huì)來(lái)攻擊這些合約。

2019-11-08 15:34:57 757

757 因?yàn)槟繕?biāo)合約將以太幣發(fā)給攻擊者��,攻擊者的退回函數(shù)被處罰�,所以提現(xiàn)函數(shù)又被調(diào)用�。

2019-11-22 14:56:14 1119

1119 基于供應(yīng)鏈和物聯(lián)網(wǎng)的攻擊數(shù)量也許正在飆升��,但是通過(guò)電子郵件進(jìn)行的攻擊和利用漏洞仍然是攻擊者偏愛(ài)的滲透企業(yè)網(wǎng)絡(luò)的技術(shù)。

2019-11-25 10:20:23 975

975 重放攻擊(Replay Attack)是計(jì)算機(jī)網(wǎng)絡(luò)中常見(jiàn)而古老的攻擊手段�。在區(qū)塊鏈中,重放攻擊特指在硬分叉中,攻擊者將一條鏈上的交易拿到另一條鏈上“重放(Replay�����,即重新播放之意)”��,從而獲取不正當(dāng)利益的攻擊手段�。

2020-03-04 09:44:54 6600

6600 中間人攻擊(英語(yǔ):Man-in-the-middle attack,縮寫(xiě):MITM)在密碼學(xué)和計(jì)算機(jī)安全領(lǐng)域中是指攻擊者與通訊的兩端分別創(chuàng)建獨(dú)立的聯(lián)系�,并交換其所收到的數(shù)據(jù),使通訊的兩端認(rèn)為他們正在通過(guò)一個(gè)私密的連接與對(duì)方直接對(duì)話����,但事實(shí)上整個(gè)會(huì)話都被攻擊者完全控制。

2020-03-27 09:21:58 3109

3109 但是有些時(shí)候�����,攻擊者的目標(biāo)不是竊取機(jī)密�,而是禁用或破壞系統(tǒng)�。Tortuga Logic的高級(jí)硬件安全工程師Alric Althoff 舉了一個(gè)例子,“根據(jù)FIPS (聯(lián)邦信息處理標(biāo)準(zhǔn))����,隨機(jī)數(shù)生成器

2020-06-08 14:44:28 4815

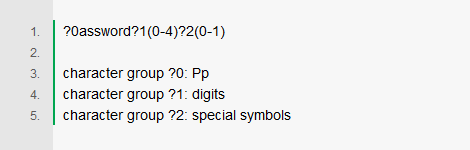

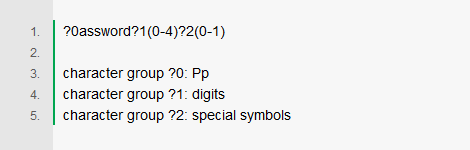

4815 這些年來(lái)發(fā)生的重大用戶隱私泄漏事件�,就其根源��,有一半的原因要?dú)w咎于用戶本身��,其中最常見(jiàn)的就是密碼設(shè)置太簡(jiǎn)單�����。為此�,很多供應(yīng)商和機(jī)構(gòu)都強(qiáng)制用戶設(shè)置更復(fù)雜的密碼�����。但即便如此�����,密碼設(shè)置方面的漏洞還是攻擊者

2020-07-02 14:58:04 3676

3676

做好個(gè)人網(wǎng)絡(luò)安全的第一步是要學(xué)會(huì)創(chuàng)建一個(gè)安全性高的密碼����。脆弱的密碼會(huì)給您帶來(lái)不必要的麻煩,一旦密碼被破解���,攻擊者可以通過(guò)破壞重要帳戶來(lái)泄露您的所有個(gè)人信息����,如果您一次又一次的在各個(gè)賬戶使用相同的密碼�,那么您會(huì)面臨更麻煩的問(wèn)題�。

2020-08-07 17:39:43 7542

7542 “水坑攻擊(Watering hole))”是攻擊者常見(jiàn)的攻擊方式之一,顧名思義�����,是在受害者必經(jīng)之路設(shè)置了一個(gè)“水坑(陷阱)”。最常見(jiàn)的做法是�,攻擊者分析攻擊目標(biāo)的上網(wǎng)活動(dòng)規(guī)律,尋找攻擊目標(biāo)經(jīng)常訪問(wèn)的網(wǎng)站的弱點(diǎn)�����,先將此網(wǎng)站“攻破”并植入攻擊代碼,一旦攻擊目標(biāo)訪問(wèn)該網(wǎng)站就會(huì)“中招”�。

2020-08-31 14:56:09 13726

13726 首先介紹下用于竊取業(yè)務(wù)數(shù)據(jù)的幾種常見(jiàn)網(wǎng)絡(luò)攻擊類(lèi)型。網(wǎng)絡(luò)攻擊者會(huì)將容易攻擊的網(wǎng)站作為目標(biāo)來(lái)感染用戶并進(jìn)行數(shù)據(jù)竊取����。而電子郵件則是網(wǎng)絡(luò)攻擊者最常見(jiàn)的目標(biāo)之一。

2020-09-18 11:35:43 4265

4265 根據(jù)Nexusguard的最新報(bào)告�,DDoS攻擊者在2020年第二季度改變了攻擊策略,點(diǎn)塊式(Bit-and-piece)DDoS攻擊與去年同期相比增加了570%����。

2020-10-12 12:04:34 2542

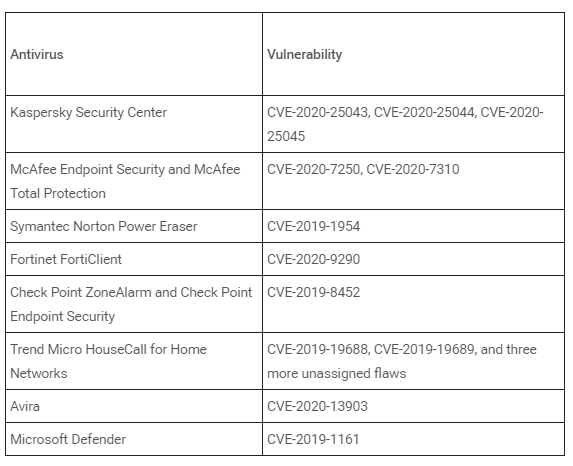

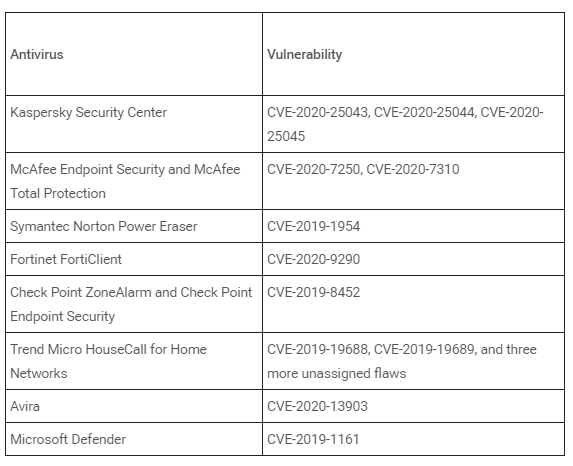

2542 有網(wǎng)絡(luò)安全研究人員發(fā)現(xiàn)��,之前一些防毒軟件中都有安全漏洞����,可以讓攻擊者提升他們的特權(quán)從而使惡意軟件可以在系統(tǒng)內(nèi)隱藏更久,就連Windows自帶的Defender也是一樣�����。

2020-10-13 16:33:47 2191

2191

谷歌安全研究人員在Linux Kernel中發(fā)現(xiàn)了一組藍(lán)牙漏洞(BleedingTooth)���,該漏洞可能允許攻擊者進(jìn)行零點(diǎn)擊攻擊�����,運(yùn)行任意代碼或訪問(wèn)敏感信息。

2020-10-16 14:22:00 4154

4154 毫無(wú)疑問(wèn)����,疫情期間醫(yī)院以及相關(guān)的醫(yī)療企業(yè)和疾病研究機(jī)構(gòu)都處于人類(lèi)抗擊病毒努力的最前沿。不過(guò)很多醫(yī)療關(guān)鍵部門(mén)會(huì)被網(wǎng)絡(luò)攻擊者盯上�,來(lái)自不同攻擊者、出于不同動(dòng)機(jī)的網(wǎng)絡(luò)攻擊急劇增加����。

2020-11-09 14:22:34 4374

4374 英特爾今日發(fā)布了 CPU 微代碼更新��,以防止攻擊者濫用 RAPL 機(jī)制�����、從其 CPU 中竊取敏感數(shù)據(jù)�����。與此同時(shí)��,一支研究團(tuán)隊(duì)披露了一種名叫“鴨嘴獸”(Platypus)的新型攻擊方法��,全稱(chēng)為“針對(duì)受

2020-11-11 16:18:29 3083

3083 今天��,谷歌 Project Zero 安全研究員伊恩 - 比爾(Ian Beer)透露���,在 5 月份之前���,蘋(píng)果 iPhone 和其他 iOS 設(shè)備都存在一個(gè)不可思議的漏洞,可以讓攻擊者遠(yuǎn)程重啟并從

2020-12-02 10:53:09 2335

2335 開(kāi)發(fā)工具配合�����,方便地排查各種棘手的問(wèn)題��。 我們需要了解的一切信息���,調(diào)試接口都知無(wú)不言�,言無(wú)不盡�。 那么問(wèn)題來(lái)了��,在產(chǎn)品出廠后,黑客����、攻擊者就可以利用強(qiáng)大的調(diào)試接口對(duì)設(shè)備進(jìn)行各種攻擊��,竊取產(chǎn)品中的敏感信息���;黑色產(chǎn)業(yè)鏈也可以通過(guò)調(diào)

2020-12-18 18:06:48 3699

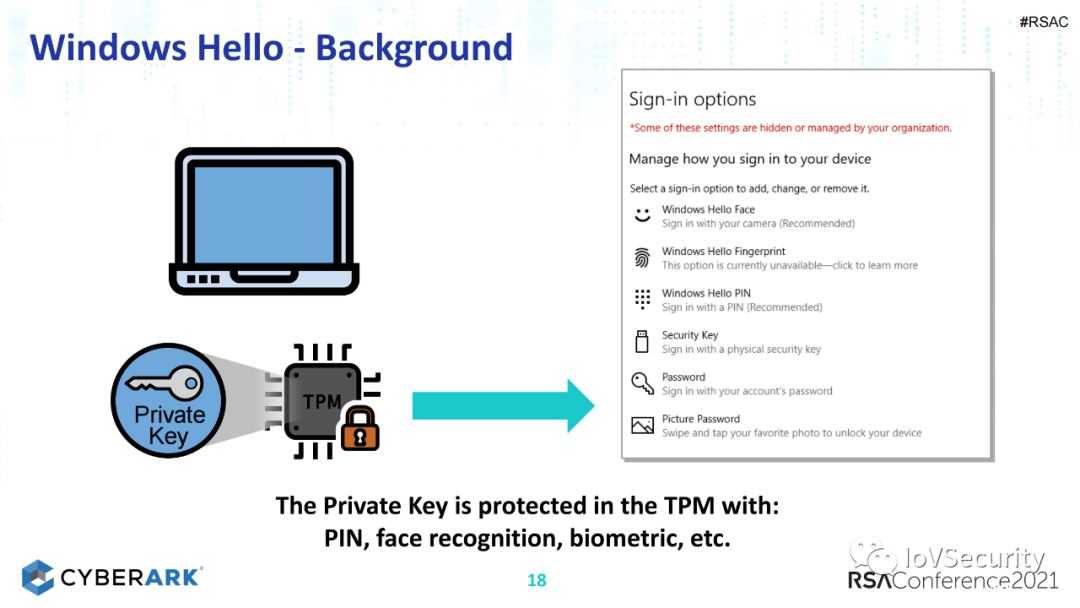

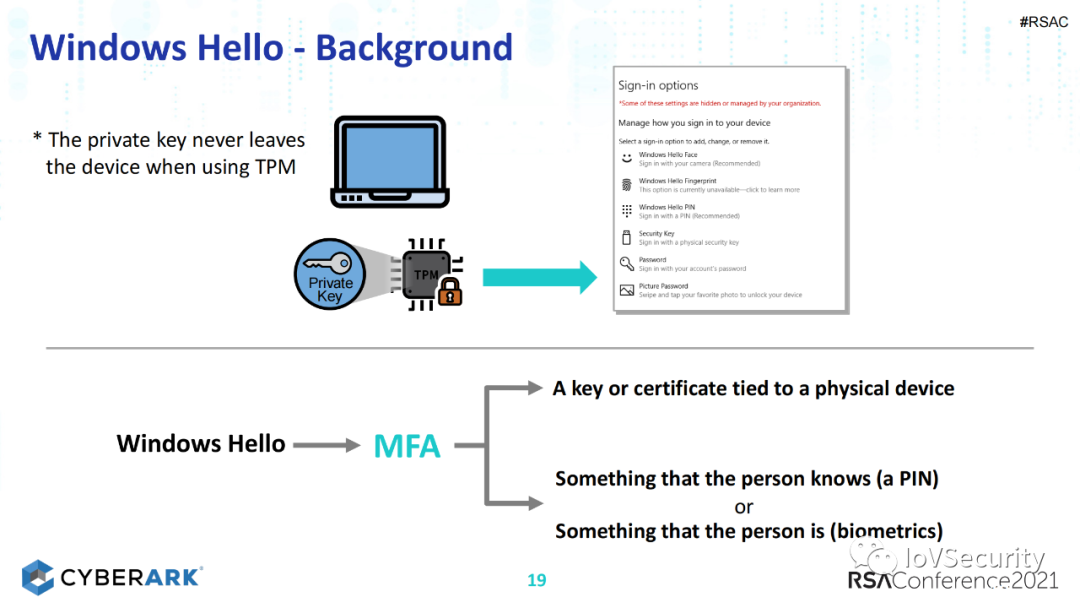

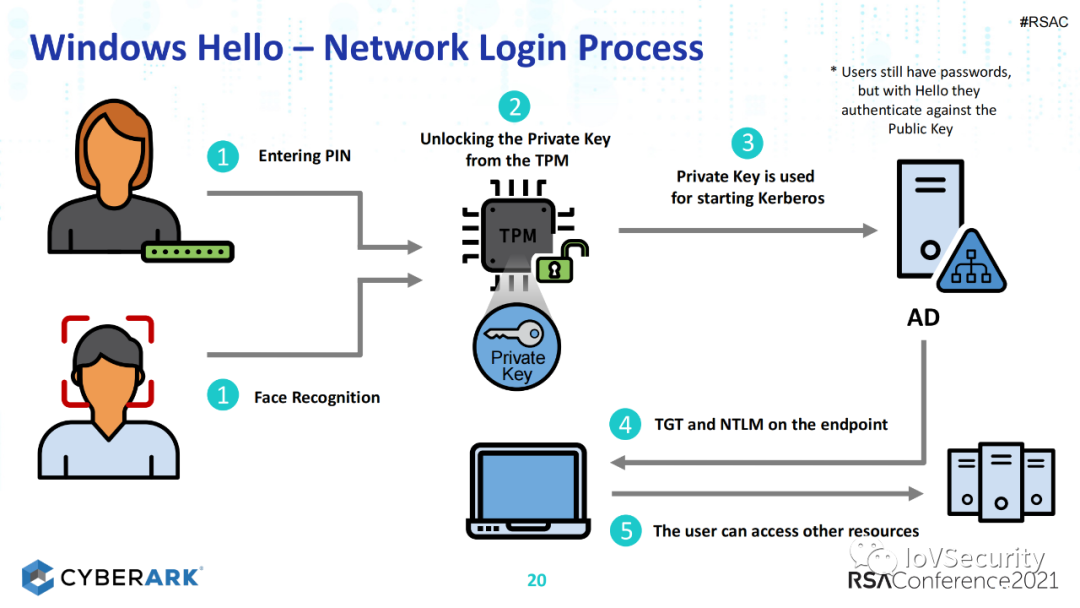

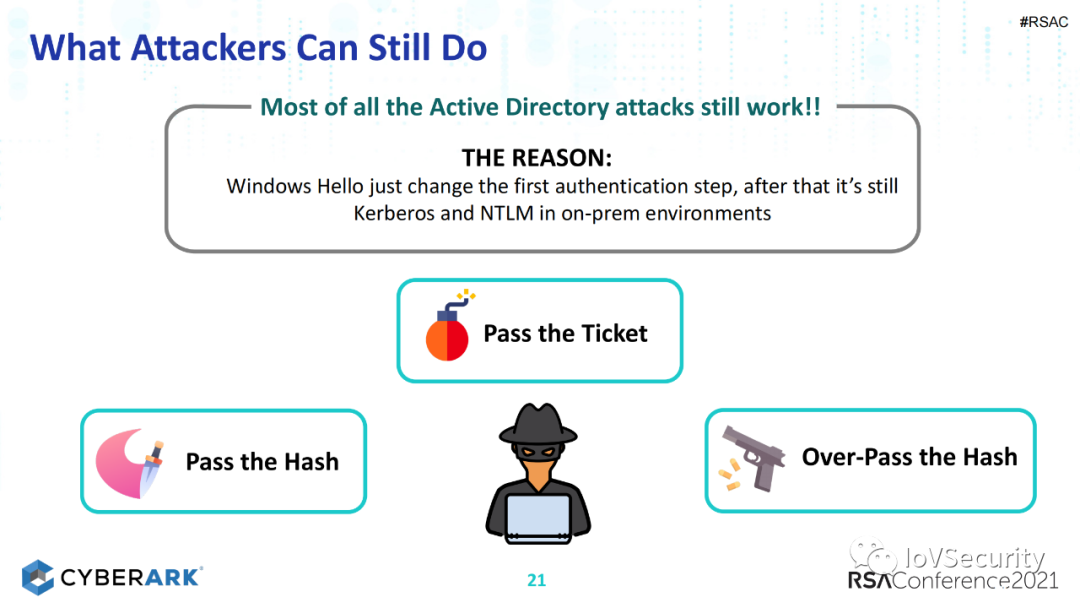

3699 為了告別不夠安全的傳統(tǒng)密碼,微軟近年來(lái)一直在努力推動(dòng)無(wú)密碼技術(shù)的發(fā)展�,比如 Windows Hello 生物認(rèn)證����、Microsoft Authenticator 驗(yàn)證器�、FIDO 2 安全密鑰�����、以及

2020-12-18 18:17:22 2776

2776 合作伙伴合作���,來(lái)允許人們不使用密碼來(lái)登錄設(shè)備����。 微軟在近日的一篇博客中強(qiáng)調(diào)了 2020 年無(wú)密碼技術(shù)的一些進(jìn)展����,以及對(duì) 2021 年的展望。微軟表示�����,使用密碼會(huì)帶來(lái)很大的安全風(fēng)險(xiǎn)����,并且復(fù)雜密碼難以記憶

2020-12-21 18:10:38 2272

2272 之前,我們已經(jīng)對(duì)ATT&CK進(jìn)行了一系列的介紹���,相信大家都已了解����,Mitre ATT&CK通過(guò)詳細(xì)分析公開(kāi)可獲得的威脅情報(bào)報(bào)告�����,形成了一個(gè)巨大的ATT&CK技術(shù)矩陣�。誠(chéng)然���,這對(duì)于提高防御者的防御能力、增加攻擊者的攻擊成本都有巨大作用

2020-12-25 15:54:54 1541

1541 網(wǎng)絡(luò)攻擊活動(dòng)如今日益猖獗����,以至于組織采用的安全工具很難保護(hù)其業(yè)務(wù)并打擊網(wǎng)絡(luò)攻擊者。采用機(jī)器學(xué)習(xí)和人工智能技術(shù)可以改善網(wǎng)絡(luò)安全性����。

2022-02-14 14:36:55 1904

1904 attack)策略威脅了采用工作量證明共識(shí)機(jī)制的區(qū)塊鏈的安全性。在自私挖礦攻擊策略被提岀之后�,研究者們進(jìn)一步優(yōu)化了單個(gè)攻擊者的挖礦攻擊策略。在前人工作的基礎(chǔ)上����,本文提出了新穎的兩階段挖礦攻擊模型,該模型包含擁有單攻擊者的傳統(tǒng)自私挖礦系統(tǒng)與擁有兩攻擊者的多攻擊者系統(tǒng)���。

2021-03-18 09:48:57 20

20 片段��,難以發(fā)現(xiàn)和識(shí)別多步攻擊模式�,無(wú)法還原攻擊者完整的攻擊滲透過(guò)程��。針對(duì)這一問(wèn)題����,提出了基于因果知識(shí)和時(shí)空關(guān)聯(lián)的攻擊場(chǎng)景重構(gòu)技術(shù)。首先,利用貝葉斯網(wǎng)絡(luò)對(duì)因果知識(shí)進(jìn)行建模,從具有IP地址相關(guān)性的告警序列中發(fā)掘出具

2021-04-14 16:13:11 14

14 為提升旁路攻擊對(duì)分組密碼算法硬件實(shí)現(xiàn)電路的攻擊效果�,增大正確密鑰與錯(cuò)誤密鑰間的區(qū)分度,提出種針對(duì)分組密碼的旁路攻擊方法。結(jié)合差分功耗分析(DPA)攻擊和零值攻擊的特點(diǎn),通過(guò)分類(lèi)來(lái)利用盡可能多的功耗

2021-05-11 10:59:35 6

6 M2354針對(duì)常用的密碼學(xué)算法AES、ECC與RSA更加入了旁路攻擊的防護(hù),防止攻擊者從MCU運(yùn)作中所泄漏的物理信息,反推系統(tǒng)所使用的秘鑰。

2022-02-08 16:24:00 4

4 我們指出在真實(shí)場(chǎng)景下�,一個(gè)簡(jiǎn)單的后處理模塊����,就可以形成有效,用戶友好����,即插即用的防御��。為了專(zhuān)門(mén)防御基于查詢分?jǐn)?shù)的攻擊,我們?cè)O(shè)計(jì)了對(duì)攻擊者的攻擊��,通過(guò)細(xì)微的輸出擾動(dòng)干擾攻擊者����。廣泛的實(shí)驗(yàn)表明我們的方法在抵御攻擊,精度����,置信度準(zhǔn)確度,速度上���,顯著優(yōu)于現(xiàn)有防御���。

2022-10-11 14:34:19 1823

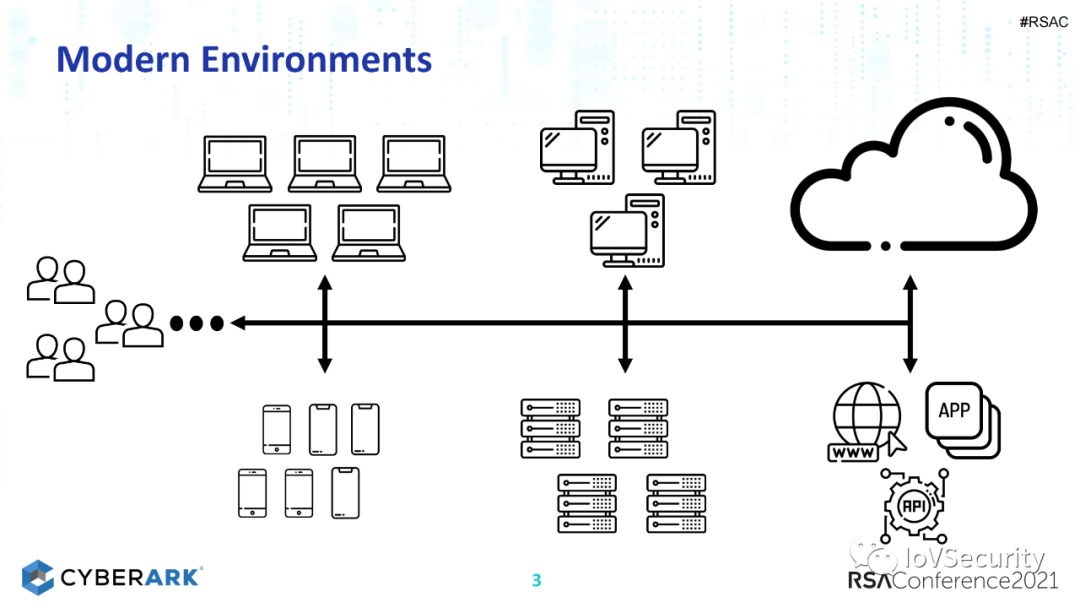

1823 攻擊路徑是指網(wǎng)絡(luò)攻擊者潛入到企業(yè)內(nèi)部網(wǎng)絡(luò)應(yīng)用系統(tǒng)所采取的路徑,換句話說(shuō)��,也就是攻擊者進(jìn)行攻擊時(shí)所采取的相關(guān)措施��。攻擊途徑通常代表著有明確目的性的威脅��,因?yàn)樗鼈儠?huì)經(jīng)過(guò)詳細(xì)的準(zhǔn)備和規(guī)劃。從心懷不滿的內(nèi)部人員到惡意黑客����、間諜團(tuán)伙,都可能會(huì)利用這些攻擊路徑����,竊取公司技術(shù)、機(jī)密信息或敲詐錢(qián)財(cái)�。

2022-11-02 14:13:52 2205

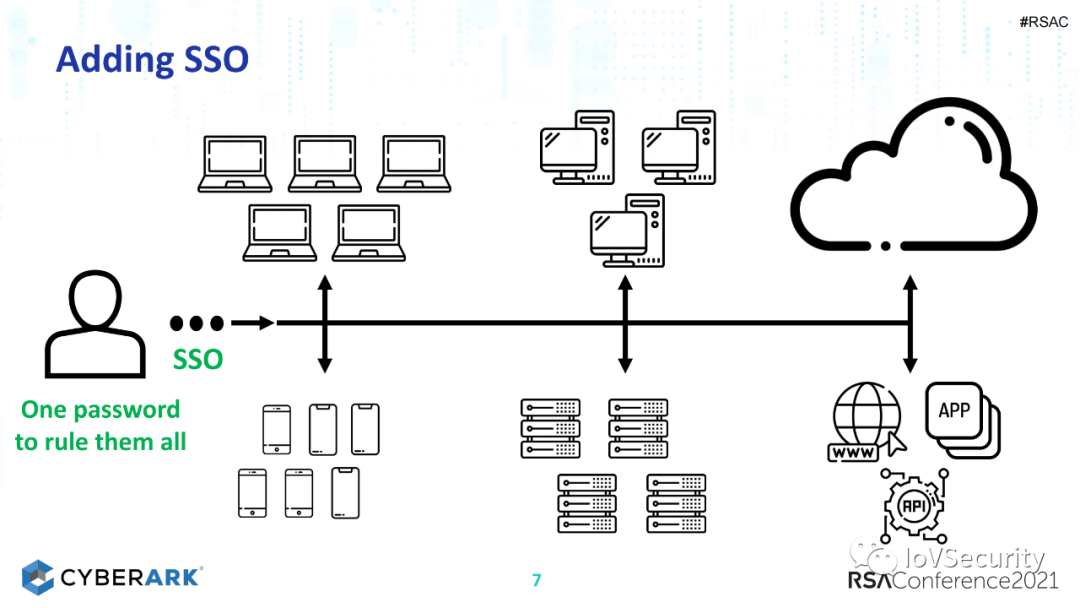

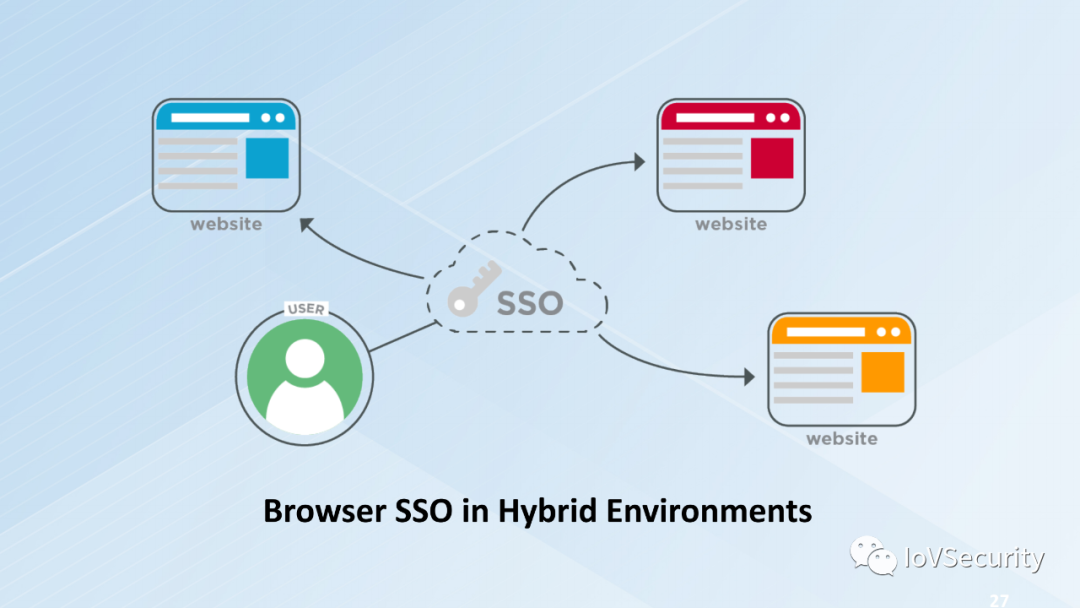

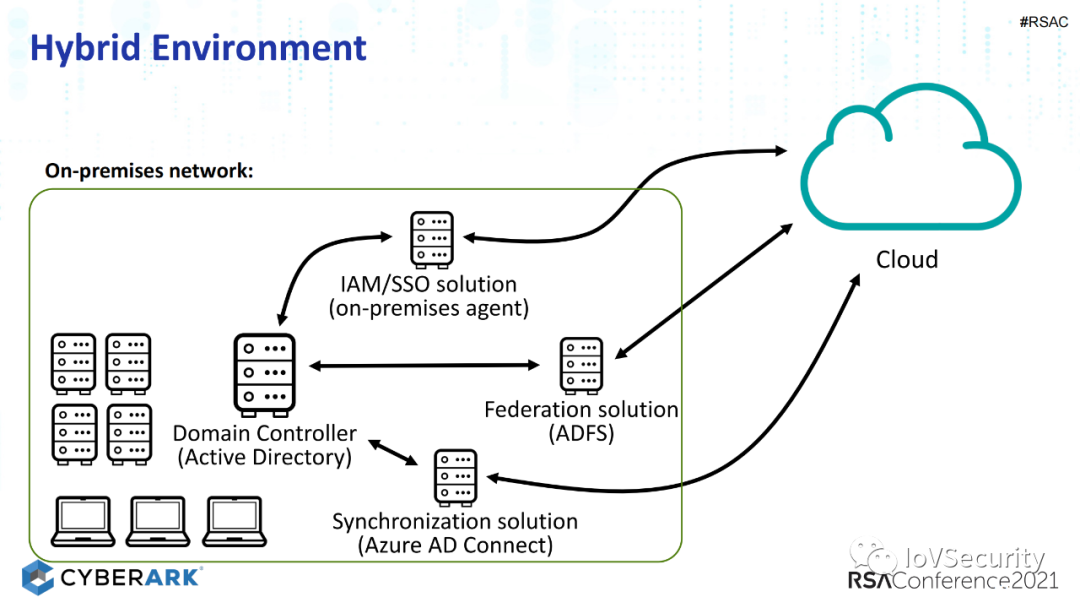

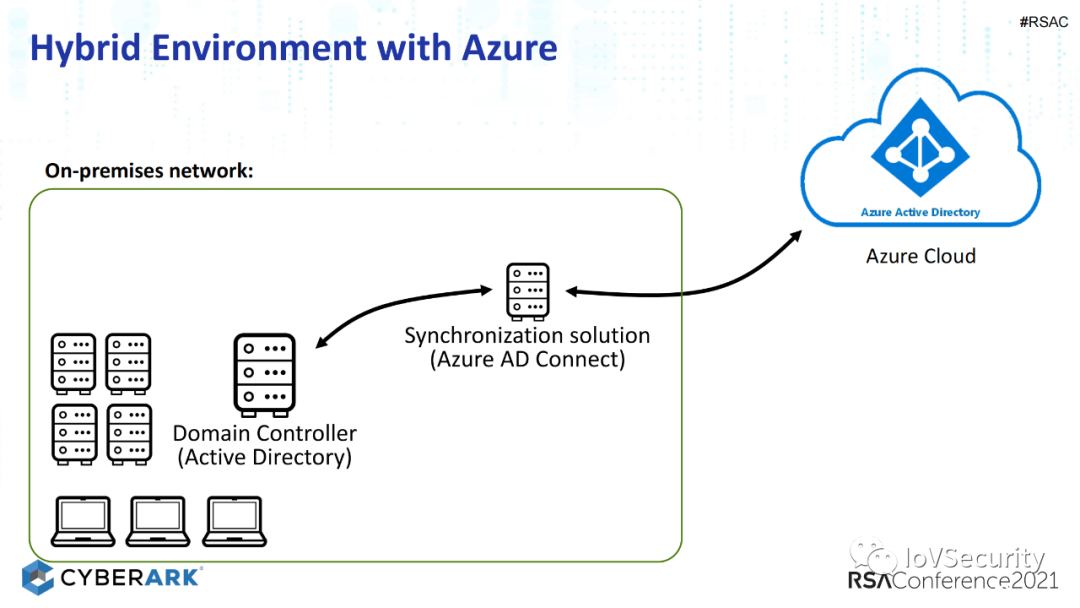

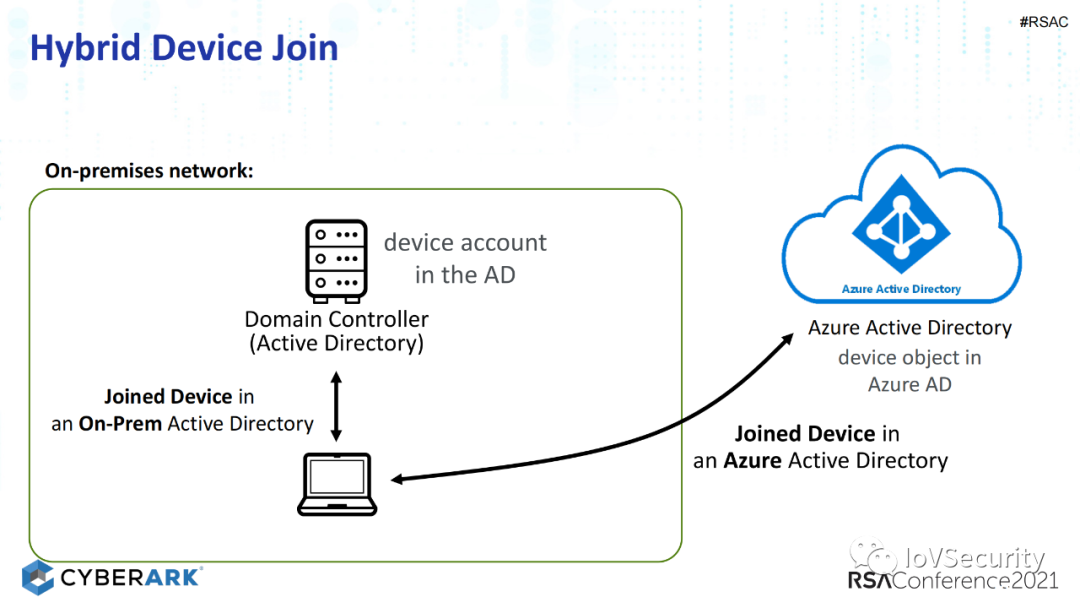

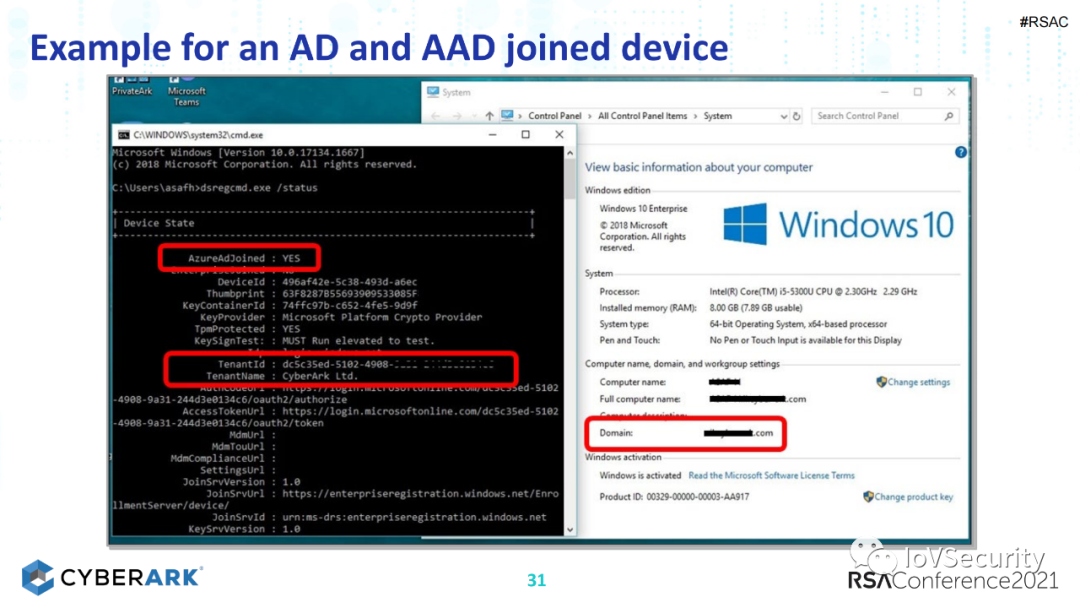

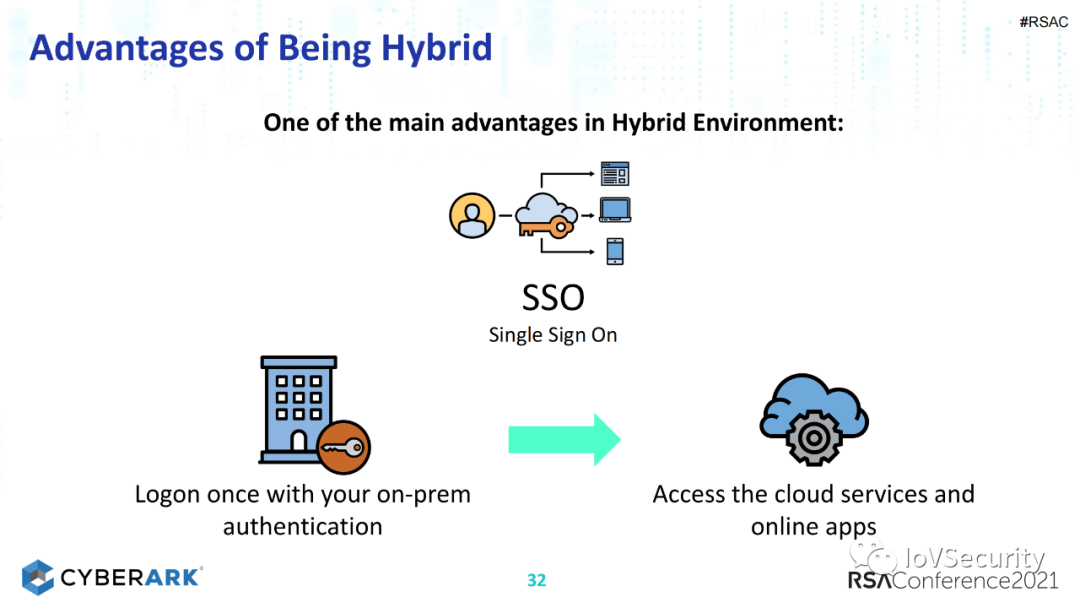

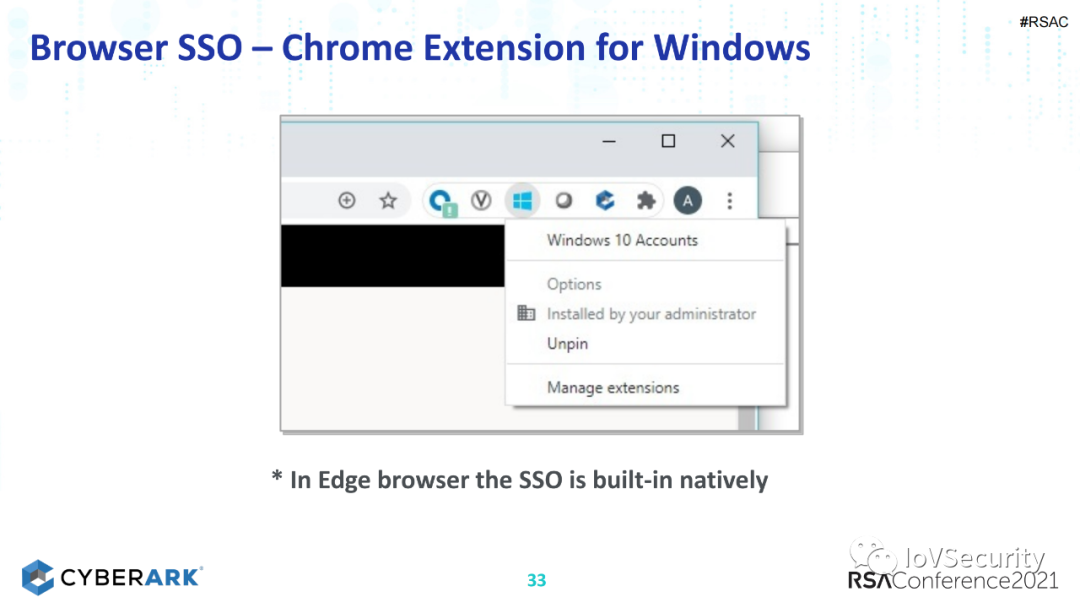

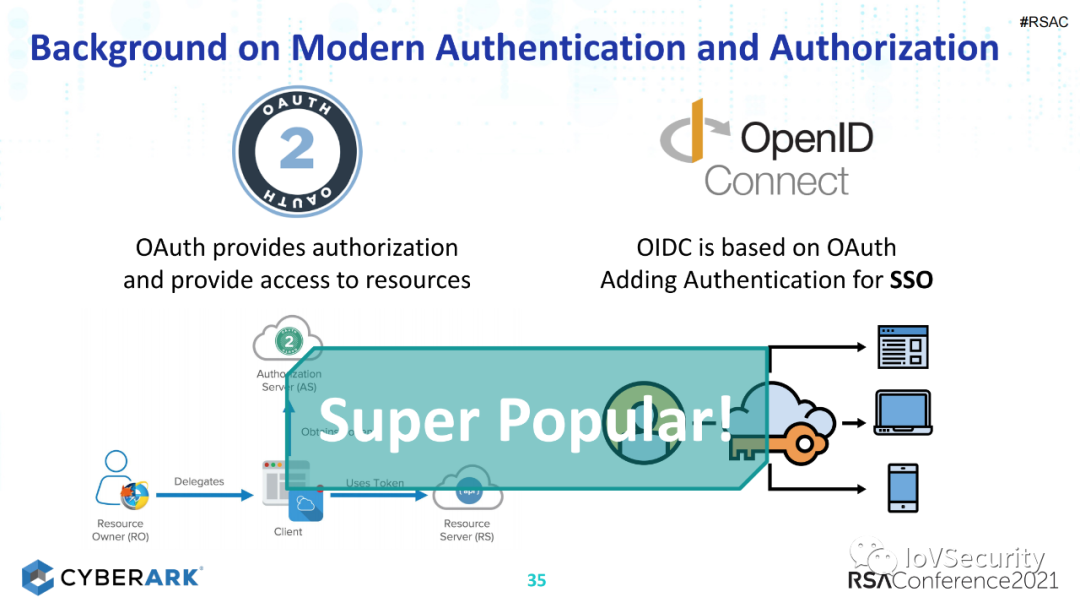

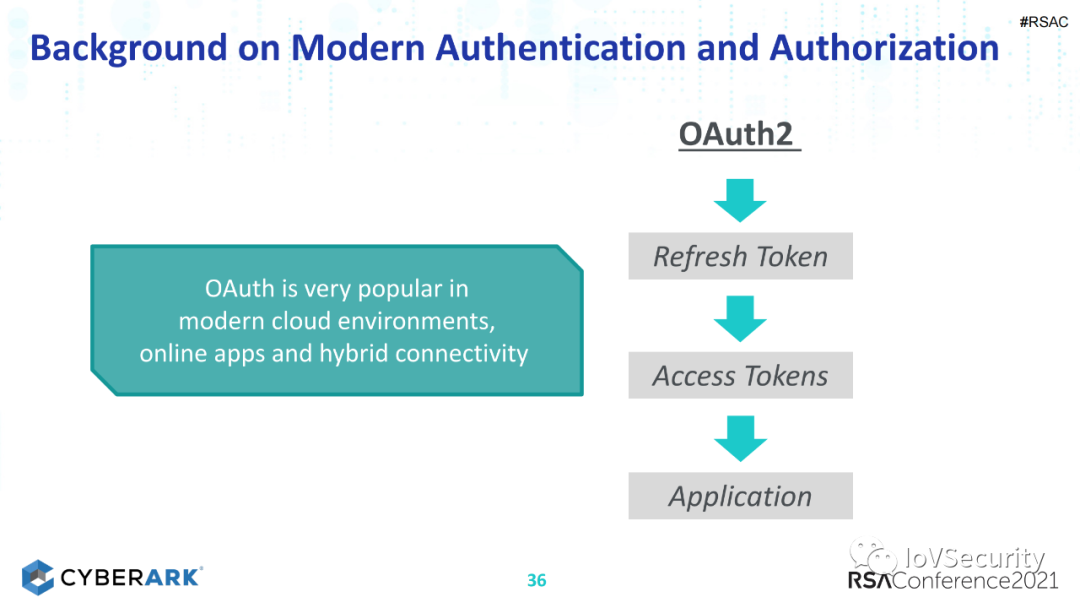

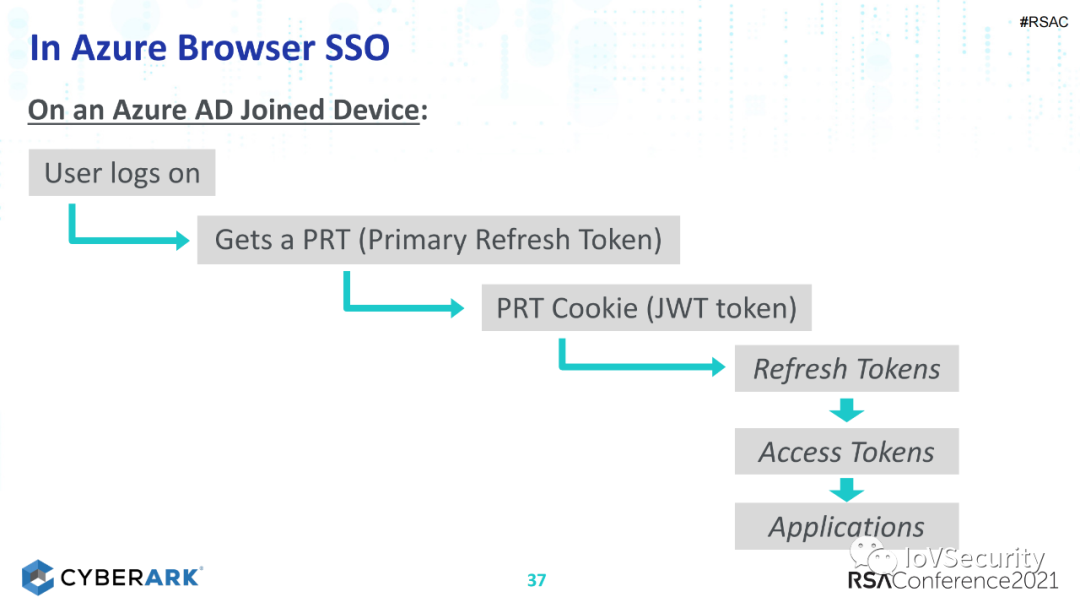

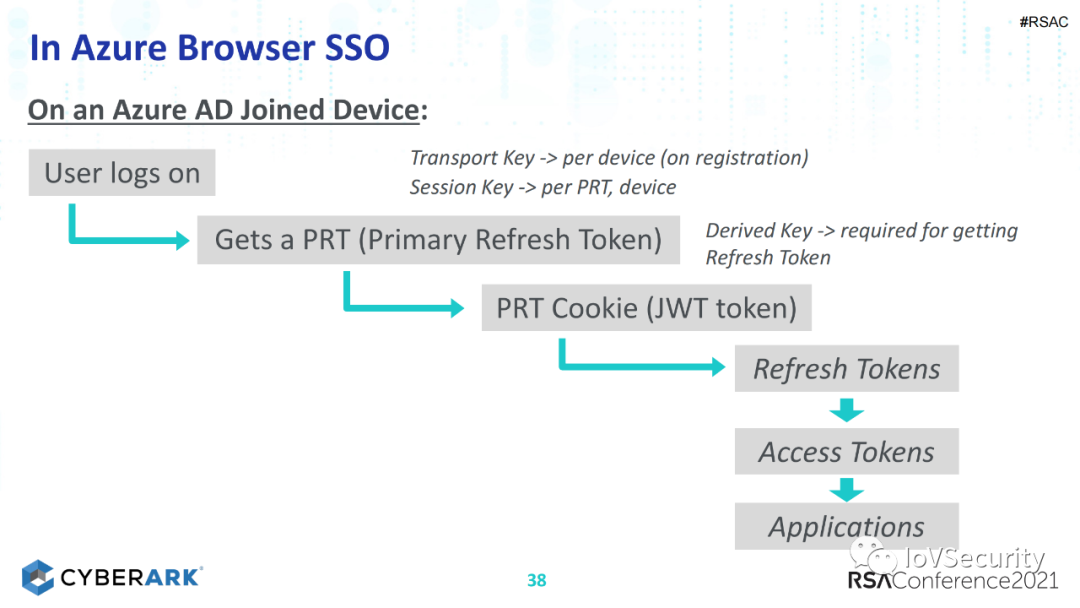

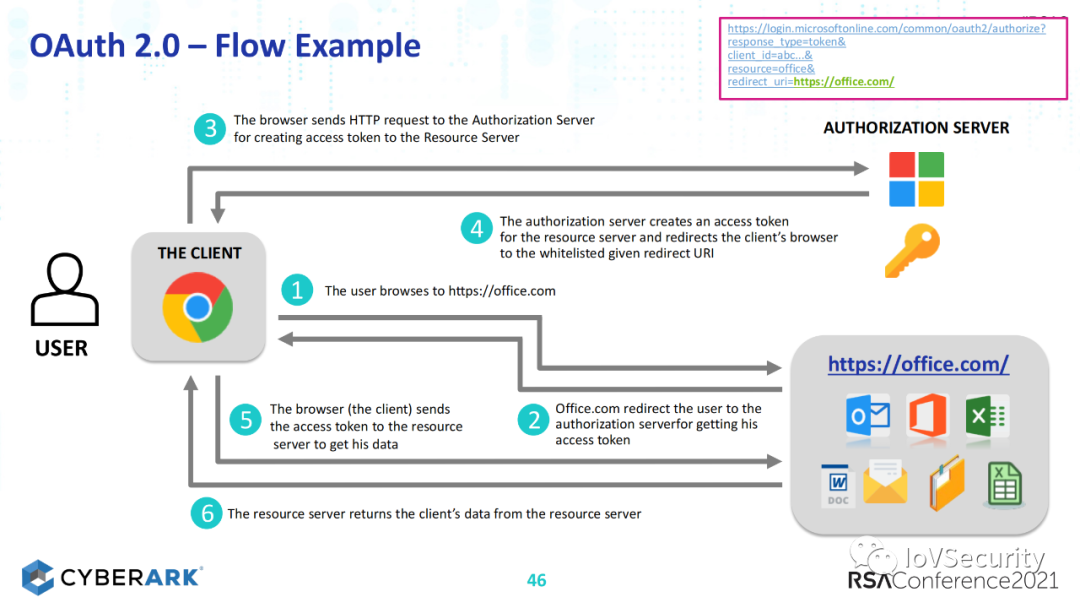

2205 兩者有很多相似之處,下面我們來(lái)解釋一下這個(gè)過(guò)程�����。先來(lái)講解SSO����,通過(guò)SSO對(duì)比OAuth2.0,才比較好理解OAuth2.0的原理��。SSO的實(shí)現(xiàn)有很多框架���,比如CAS框架���,以下是CAS框架的官方流程圖�����。特別注意:SSO是一種思想����,而CAS只是實(shí)現(xiàn)這種思想的一種框架而已

2022-11-07 11:41:06 1177

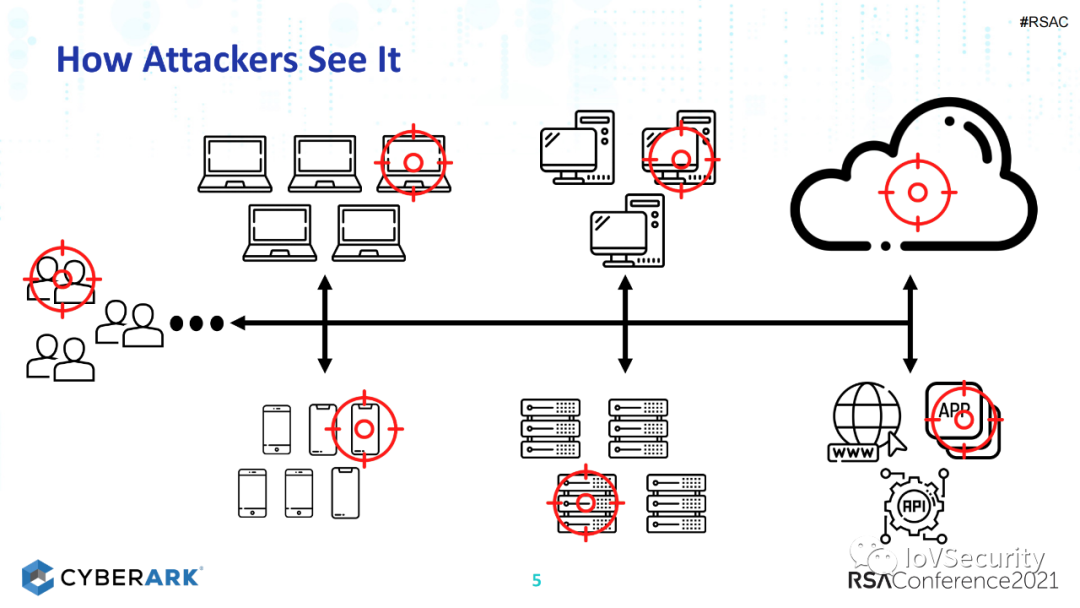

1177 攻擊者主要的目標(biāo)圍繞著破壞系統(tǒng)安全性問(wèn)題��,通過(guò)深入了解系統(tǒng)安全的攻擊者����,從攻擊者的視角上來(lái)考慮設(shè)計(jì)系統(tǒng)安全性���,這樣能夠更好了解如何對(duì)系統(tǒng)采取主動(dòng)和被動(dòng)的安全措施����。

2022-12-21 15:05:06 917

917 電子發(fā)燒友網(wǎng)站提供《不易被攻擊者識(shí)別為跟蹤設(shè)備的設(shè)備.zip》資料免費(fèi)下載

2022-12-29 11:25:52 0

0 攻擊者可以訪問(wèn)的路徑或手段用于傳送有效載荷的計(jì)算機(jī)或網(wǎng)絡(luò)服務(wù)器或者惡毒的結(jié)果�。攻擊矢量使黑客能夠利用系統(tǒng)。漏洞�,包括人為因素。

2023-01-29 10:46:01 344

344 ����,網(wǎng)絡(luò)安全變得越來(lái)越重要��。在互聯(lián)網(wǎng)的安全領(lǐng)域�����,DDoS(Distributed DenialofService)攻擊技術(shù)因?yàn)樗碾[蔽性���,高效性一直是網(wǎng)絡(luò)攻擊者最青睞的攻擊方式,它嚴(yán)重威脅著互聯(lián)網(wǎng)的安全�����。接下來(lái)的文章中小編將會(huì)介紹DDoS攻擊原理���、表現(xiàn)形式以及防御策略�。希望對(duì)您有

2023-02-15 16:42:58 0

0 通常����,POS 入侵是由于使用弱身份驗(yàn)證控制來(lái)遠(yuǎn)程訪問(wèn)存儲(chǔ)敏感信息(如用戶密碼或信用卡詳細(xì)信息)的系統(tǒng)。對(duì)于較小的組織��,攻擊者通常通過(guò)猜測(cè)或暴力破解密碼來(lái)對(duì) POS 系統(tǒng)進(jìn)行直接攻擊���,這可能是因?yàn)?b class="flag-6" style="color: red">密碼復(fù)雜性策略較弱���。對(duì)大型組織的攻擊通常包括多個(gè)步驟�,攻擊者在以 POS 為目標(biāo)之前會(huì)破壞其他系統(tǒng)����。

2023-05-29 10:40:42 911

911 物聯(lián)網(wǎng)設(shè)備受到網(wǎng)絡(luò)攻擊是因?yàn)樗鼈兒苋菀壮蔀槟繕?biāo),在正常運(yùn)行時(shí)間對(duì)生存至關(guān)重要的行業(yè)中�����,它們可以迅速導(dǎo)致大量的勒索軟件攻擊���。制造業(yè)受到的打擊尤其嚴(yán)重,因?yàn)榫W(wǎng)絡(luò)攻擊者知道任何一家工廠都無(wú)法承受長(zhǎng)期停工的后果����,因此他們索要的贖金是其他目標(biāo)的兩到四倍。

2023-06-14 14:46:00 933

933 在最新的ntopng版本中���,為了幫助理解網(wǎng)絡(luò)和安全問(wèn)題��,警報(bào)已經(jīng)大大豐富了元數(shù)據(jù)�。在這篇文章中�����,我們重點(diǎn)討論用于豐富流量警報(bào)和標(biāo)記主機(jī)的"攻擊者"和"受害者"

2022-04-24 17:12:07 1579

1579

CAN總線研究最初假設(shè)Obd-ii植入,入侵檢測(cè)技術(shù)的涌入需要更先進(jìn)的攻擊者�����。沒(méi)有什么能阻止植入物帶來(lái)定制的硬件����。

2023-06-20 12:39:01 448

448

員工收到一封電子郵件,其中包含附件或鏈接���。然后他們單擊附件或鏈接并立即將一些惡意軟件下載到他們的計(jì)算機(jī)上����。這就是攻擊者獲得反向 shell 連接的方式����。然后攻擊者可以在機(jī)器上執(zhí)行命令并用它做任何他們想做的事。

2023-07-09 10:57:31 1763

1763 金融領(lǐng)域��,但最重要的原因是金融行業(yè)直接和錢(qián)相關(guān)聯(lián)���,因此很容易獲得巨額收入和或獲取有價(jià)值的數(shù)據(jù)���。任何不安全的銀行數(shù)據(jù)����、加密錢(qián)包�、密碼或內(nèi)部系統(tǒng)的漏洞都為攻擊者提供了耗

2023-07-31 23:58:59 1069

1069

計(jì)時(shí)攻擊 Timing Attack ,時(shí)序攻擊����,是一種側(cè)信道攻擊,攻擊者嘗試分析加密算法的時(shí)間執(zhí)行順序來(lái)推導(dǎo)出密碼�����。每個(gè)邏輯運(yùn)算都需要執(zhí)行時(shí)間�����,但是 根據(jù)不同的輸入值��,精確測(cè)量執(zhí)行時(shí)間��,根據(jù)

2023-09-25 15:29:18 1325

1325

國(guó)民技術(shù)UG_國(guó)民技術(shù)MCU通用密碼算法庫(kù)使用指南V1

2022-10-18 16:13:10 1

1 攻擊者執(zhí)行了net use z: \10.1.1.2c$ 指令將 10.1.1.2域控制器的C盤(pán)映射到本地的Z盤(pán)�,并且使用了rar壓縮工具將文件存儲(chǔ)在 crownjewlez.rar里��,所以密碼就在這里了

2023-11-29 15:50:57 890

890

DDOS攻擊指分布式拒絕服務(wù)攻擊,即處于不同位置的多個(gè)攻擊者同時(shí)向一個(gè)或數(shù)個(gè)目標(biāo)發(fā)動(dòng)攻擊�����,或者一個(gè)攻擊者控制了位于不同位置的多臺(tái)機(jī)器并利用這些機(jī)器對(duì)受害者同時(shí)實(shí)施攻擊���。由于攻擊的發(fā)出點(diǎn)是分布在不同地

2024-01-12 16:17:27 1303

1303 隨著macOS桌面用戶群體的壯大��,攻擊者正調(diào)整攻勢(shì)���,致力于創(chuàng)新更多的跨平臺(tái)攻擊方式。數(shù)據(jù)表明�,攻擊者通常會(huì)借助社交工程的手段,將開(kāi)發(fā)人員和工程師等企業(yè)用戶設(shè)為攻擊目標(biāo)�����。

2024-04-12 11:25:19 842

842 如今�����,網(wǎng)絡(luò)安全受到黑客威脅和病毒攻擊越來(lái)越頻繁�,追蹤攻擊源頭對(duì)于維護(hù)網(wǎng)絡(luò)安全變得尤為重要。當(dāng)我們?cè)馐芫W(wǎng)絡(luò)攻擊時(shí),通過(guò)IP地址追蹤技術(shù)結(jié)合各種技術(shù)手段和算法���,可以逐步還原出攻擊者的IP地址路徑����,隨著

2024-08-29 16:14:07 1294

1294 在各類(lèi)網(wǎng)絡(luò)攻擊中�����,掩蓋真實(shí)IP進(jìn)行攻擊是常見(jiàn)的手段�����,因?yàn)?b class="flag-6" style="color: red">攻擊者會(huì)通過(guò)這樣的手段來(lái)逃脫追蹤和法律監(jiān)管�����。我們需要對(duì)這類(lèi)攻擊做出判斷�,進(jìn)而做出有效有力的防范措施。 虛假I(mǎi)P地址的替換 首先�����,網(wǎng)絡(luò)攻擊者常常

2024-12-12 10:24:31 852

852

電子發(fā)燒友App

電子發(fā)燒友App

硬聲App

硬聲App

2520

2520 4276

4276

12

12 3

3 46

46 22

22 21

21 994

994 0

0 0

0 1858

1858

6303

6303 1314

1314 7500

7500

5254

5254 6548

6548 13204

13204

6300

6300 2768

2768 9

9 1742

1742 927

927

5436

5436 4181

4181

3117

3117 2754

2754

632

632 757

757 1119

1119 975

975 6600

6600 3109

3109 4815

4815 3676

3676

7542

7542 13726

13726 4265

4265 2542

2542 2191

2191

4154

4154 4374

4374 3083

3083 2335

2335 3699

3699 2776

2776 2272

2272 1541

1541 1904

1904 20

20 14

14 6

6 4

4 1823

1823 2205

2205 1177

1177 917

917 0

0 344

344 0

0 911

911 933

933 1579

1579

448

448

1763

1763 1069

1069

1325

1325

1

1 890

890

1303

1303 842

842 1294

1294 852

852

評(píng)論